数千万用户密码遭泄露 金山推出密码安全鉴定器

发布时间:2011-12-23 13:57

发布者:1046235000

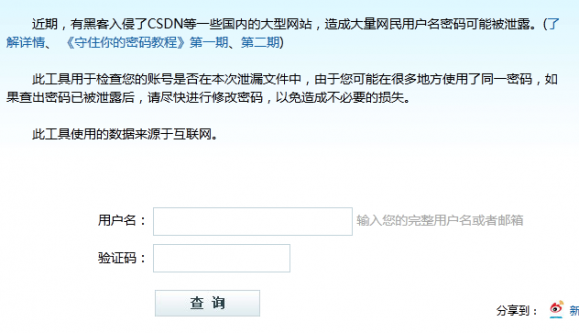

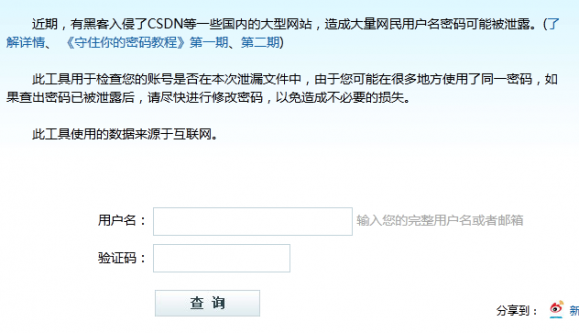

近期,有黑客入侵了CSDN等一些国内的大型网站,造成大量网民用户名密码可能被泄露。此工具用于检查您的账号是否在本次泄漏文件中,由于您可能在很多地方使用了同一密码,如果查出密码已被泄露后,请尽快进行修改密码,以免造成不必要的损失。

此工具使用的数据来源于互联网。 |

近期,有黑客入侵了CSDN等一些国内的大型网站,造成大量网民用户名密码可能被泄露。此工具用于检查您的账号是否在本次泄漏文件中,由于您可能在很多地方使用了同一密码,如果查出密码已被泄露后,请尽快进行修改密码,以免造成不必要的损失。

此工具使用的数据来源于互联网。 |

|

修改密码的那点事儿 2011年岁末先后爆出CSDN、天涯等站点的用户明文密码泄漏,大家纷纷忙着修改密码,不少网站也通过在网页醒目位置发布公告或发送邮件提醒告知用户及时修改自己的密码以确保账户安全。对网站而言,希望用户能够定期主动去修改密码并保证一定的复杂度;但对用户来说,一般不到万不得已,通常不会经常修改密码。同样是表单,注册表单的产品设计大家常讨论,那么修改密码的表单设计及整体体验有是如何? 一、大型门户 1. 网易通行证

表单中的每个输入框均会给出有效性反馈,新密码的复杂度要求一直显示在输入框下方,并需要填写验证码(英文+数字,不区分大小写)。 另:界面上有一处“>”字符漏出,应是缺陷。 2. 搜狐通行证

界面中提示了当前用户名;当焦点在输入框中时,跟随输入框在其后提示密码复杂度要求的说明信息;验证码为小写英文+数字。 二、SNS社区 1. 人人网

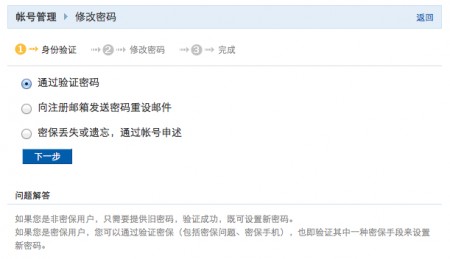

在本次观察中人人网的密码修改流程相对显得比较特殊,它在修改密码之前,给出了“身份验证”的这一步,提供了验证旧密码、向注册邮箱发送密码重置邮件、账号申诉三种方式。它对用户的指引更为明确,当用户在长时间记住密码后遗忘了密码,则能直接通过发送邮件的方式进行密码修改,而不必退出登录后再走取回密码的流程。 2. 天涯社区

输入旧密码后,会实时检查是否正确;焦点从输入框中移开后会检查有效性;焦点在新密码的输入框中时,会提示密码的复杂度要求(强制要求字母与数字组合);比较奇怪的是,为何这句“输入6-16位的字母和数字的组合,密码区分大小写”会始终显示在验证码输入框的下方——这句话所针对的表单项对象究竟是新密码还是验证码?这是一处不必要的困扰。 3. 豆瓣网

豆瓣网的密码修改界面很简单,甚至有些简陋——没有表单项的有效性验证,甚至连密码长度的说明都没有给出。“当前密码”与“新口令”的文案区别不知是否可以为之,个人认为还是统一为密码比较好,虽然口令更显Geek。 4. Facebook

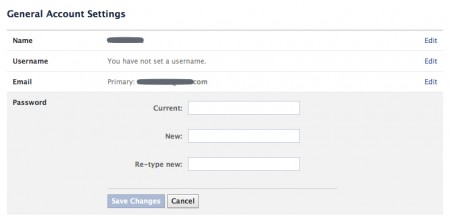

Facebook在界面中并未给出密码输入的说明;对当前密码项的为空时没有提醒;当新密码太短或太简单时会给出提醒;也会提示重复输入密码与新密码是否匹配。 三、微博 1. 新浪微博

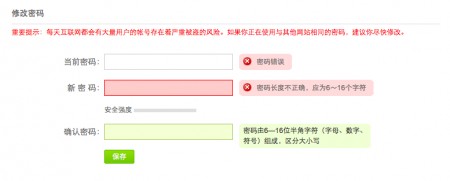

提醒界面上以红色高亮的方式告知用户密码安全的重要性;焦点移开时表单项会进行有效性验证;特别给出安全强度标尺再次提醒用户使用高强度的密码;焦点选中时,会提示用户密码的长度说明。 2. Twitter

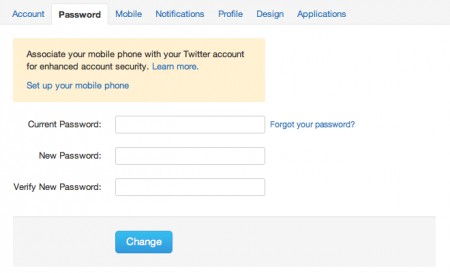

当表单项为空时不会给出提示;同Facebook一样,在新密码太短或过于简单时会给出提示;旧密码如果错误,点击“Change”后会在页面顶端显示,与全站的统一反馈提示一致;需要留意的是,Twitter在修改密码的界面给出了取回密码的入口,点击后会进入输入邮箱取回密码的页面,这一点与人人网相类似。 四、搜索引擎 1. 百度

表单项没有有效性验证,给出了密码长度等的说明,看下来这是一个比较标准并传统的密码修改界面。 2. Google

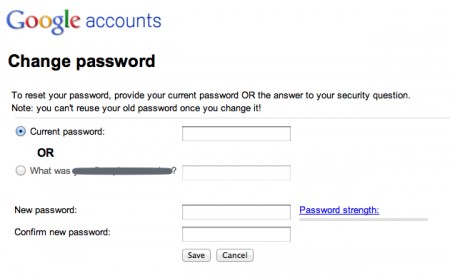

Google在验证当前信息时,可以选择输入旧密码或密码提醒问题的答案;新密码的强度都会给出提示,“Password strength”上附链接,点击后新窗口弹出 Password Help 页面,告知用户如何设定一个安全的密码;重复输入密码时不会实时检查与新密码的匹配。 五、电子商务网站 1. 支付宝

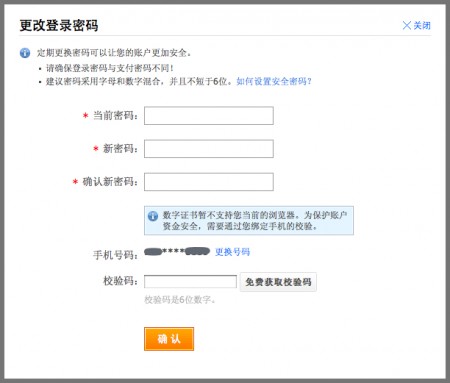

支付宝账户中,同时有登录与支付两种密码,修改操作基本相同;它是这次体验过程中,唯一将修改密码的操作放置在浮动层中进行的网站;在浮动层中,给出了密码安全提示说明;表单项均无有效性验证提示;当用户开通了数字证书而当前浏览器不支持时,可以通过绑定的手机进行校验。 2. 京东商城

焦点移开时,会对表单项有效性进行验证提醒;重复输入密码时也会检查是否与新密码一致;个人并不赞同在已红色高亮的警示性文案后面再使用感叹号,以避免给用户造成过大的心理压力。 3. 携程网

表单项焦点移开时,会做有效性验证;当表单填写不正确时,将输入框红色高亮,而提示文字使用了相对弱的黄色背景呈现出来;密码强度通过图形标识来提醒用户。 在看了以上国内外13个大型网站的密码修改界面之后,我们可以发现:

|

|

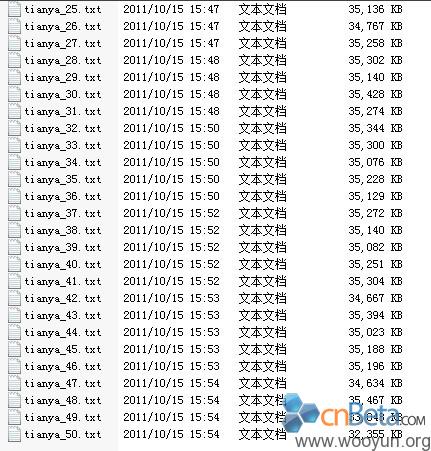

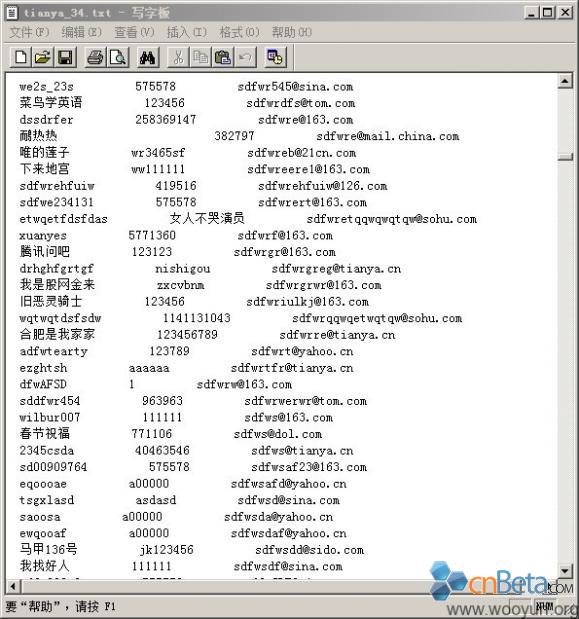

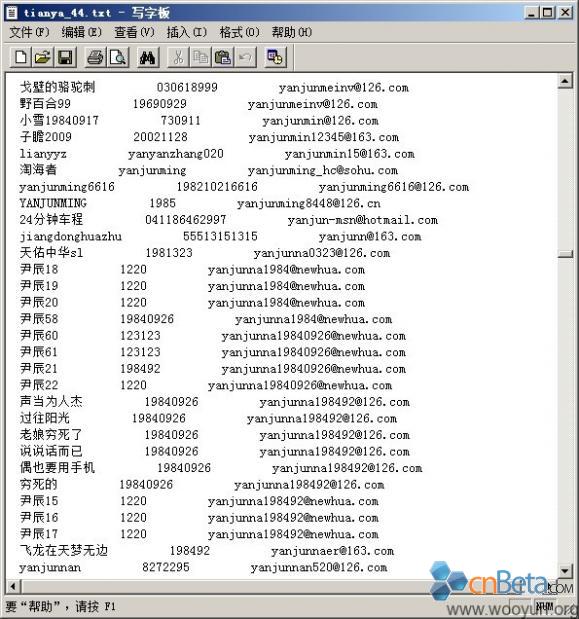

[快讯]天涯4000万用户明文密码泄漏 @乌云-漏洞报告平台:密码事件的延续,是一个不好的消息,但知道真相总不知道要好 天涯社区4000W用户明文密码泄漏 据天涯网相关负责人介绍,此次遭到黑客泄漏的用户便是2009年11月升级密码保存方式之前所注册的用户,据悉,天涯网目前共有6000万注册用户,而此次泄漏的用户数量达到总数的60%以上。 在得知用户隐私遭黑客泄漏以后天涯网已经启动应急预案,通过站内短信、Email等一切有效联系手段通知用户尽快修改个人密码,同时也已经向公安机关进行了报案。 DoNews 12月25日消息(记者 卢林嘉)继12月22日国内最大的开发者社区CSDN.NET的用户密码遭到黑客泄漏之后,25日下午国内知名的社区网站天涯网的用户隐私也遭到黑客泄漏,据了解此次被泄漏用户数量达到4000万。 25日下午有网友向DoNews爆料称国内知名社区网站天涯网被黑客攻击,有4000万用户的密码遭到黑客泄漏,与之前CSDN被泄漏的信息一样,天涯被泄漏的用户密码全部以明文方式保存,但是数量之大的确令人乍舌。 记者在第一时间与天涯网取得联系,据天涯网相关负责人介绍,由于历史原因,天涯社区早期使用过明文密码,2009年11月修改了密码保存方式,改成了加密密码,但部分老的明文密码未被清理。此次遭到黑客泄漏的用户便是2009年11月升级密码保存方式之前所注册的用户,据悉,天涯网目前共有6000万注册用户,而此次泄漏的用户数量达到总数的60%以上。 天涯强调,2011年5月12日天涯网升级改造了天涯社区用户账号管理功能,使用了强加密算法,解决了天涯社区用户账号的各种安全性问题。 据了解,在得知用户隐私遭黑客泄漏以后天涯网已经启动应急预案,通过站内短信、Email等一切有效联系手段通知用户尽快修改个人密码,同时也已经向公安机关进行了报案。(完) 附天涯社区致歉信: 尊敬的天涯社区用户: 我们非常抱歉地通知您,近日由于遭受黑客攻击,有多家网站的部分用户数据库外泄,天涯也是受害网站之一。为确保您的隐私及帐户安全,在此,我们恳请您尽快修改天涯社区相关帐户的密码。请点击以下链接重设密码:http://passport.tianya.cn/fp/fp.jsp 如果您在其他网站也使用同一密码,请务必同时修改更新。 目前天涯社区已向公安机关报案,公安机关也正在调查相关线索。 再次向您致以深深的歉意! 关于天涯社区用户账号被泄露的声明: 由于历史原因,天涯社区早期使用过明文密码,此次被盗的数据为2009年之前的备份数据。2010年之后,我们升级改造了天涯社区用户账号管理功能,使用了强加密算法,解决了天涯社区用户账号的各种安全性问题。 如果我的天涯社区帐号已经被盗怎么办? 1、使用取回密码功能,通过注册邮箱、认证手机或申诉的方式取回密码。 2、拨打我们的7*24小时客服电话0898-68582666,由客服人员进行验证之后取回密码。 (以上转自DoNews:www.donews.com/original/201112/1044644.shtm)

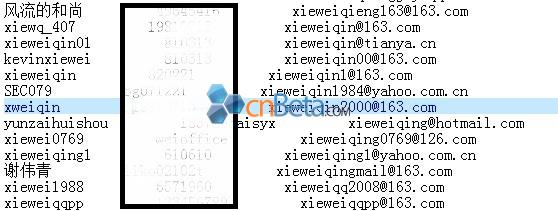

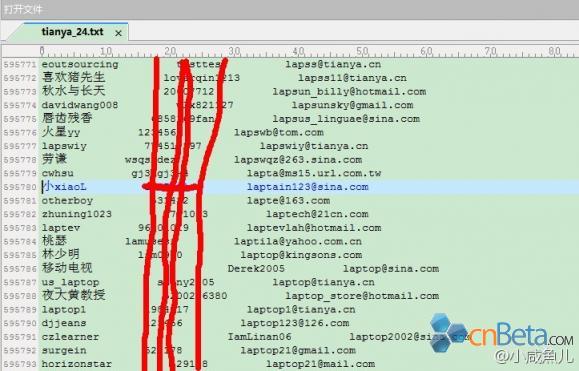

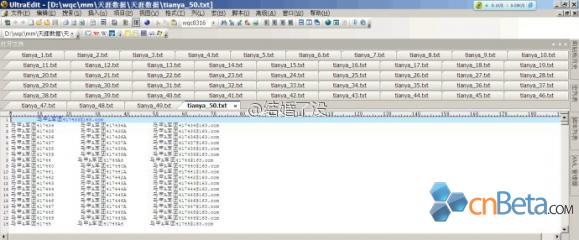

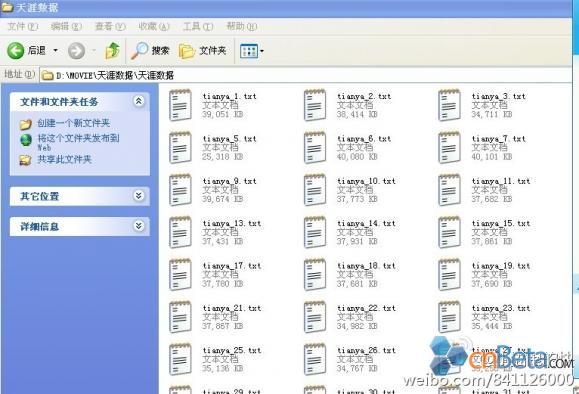

缺陷编号: WooYun-2011-03772 漏洞标题: 天涯社区4000万用户资料 相关厂商: 天涯社区 漏洞作者: Snow 提交时间: 2011-12-25 公开时间: 2011-12-25 漏洞类型: 用户资料大量泄漏 危害等级: 高 自评Rank: 10 漏洞状态: 未联系到厂商或者厂商积极忽略 漏洞来源: http://www.wooyun.org Tags标签: 敏感信息未加密存储 漏洞详情 简要描述: 天涯社区4000万用户资料泄露 账号密码邮箱明文保存,经验证为有效数据,从一些途径得知目前已经扩散,请广大用户和企业做好应急响应处理 详细说明: 天涯社区4000万用户资料泄露 账号密码邮箱明文保存 下载地址:(已帮原作者做隐藏处理) 漏洞证明:

修复方案: 广大用户速度更改密码吧 版权声明:转载请注明来源 Snow@乌云 漏洞回应厂商回应: 未能联系到厂商或者厂商积极拒绝 漏洞Rank:20 (WooYun评价) 更多被披露的图片:

@延朗不是延郎

@调调熊

@小咸鱼儿

@结婚了没

@小猫跑得快 |

网友评论